Настройка сервера и точки доступа

Я ставил радиус на контреллер домена

1. Ставим на Windows cлужбы "IAS" и "Службы сертификации"

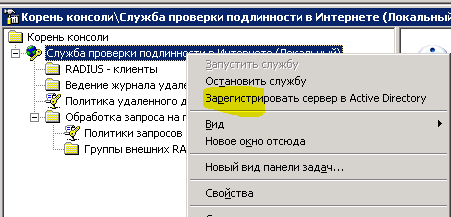

2. Авторизировать службу IAS в домене.

3. Создаем центр сертификации через оснастку "Центр сертификации"

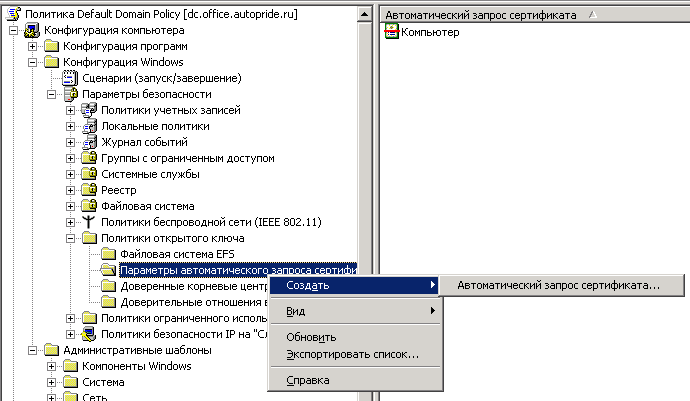

4. Разрешаем автоматический запрос сертификата в Default Domain Policy

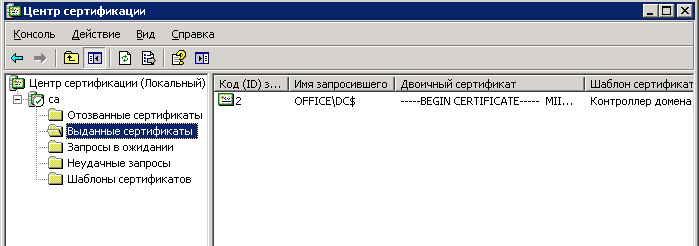

Шаблон сертификата "Компьютер". Это нужно, чтобы клиенты могли проверять валидность RADIUS сервера. После изменения политики необходимо запустить gpupdate, чтобы компьютер запросил сертификат у центра сертификации. После обновления политики в оснастке "Центр сертификации" должен появиться такой феншуй:

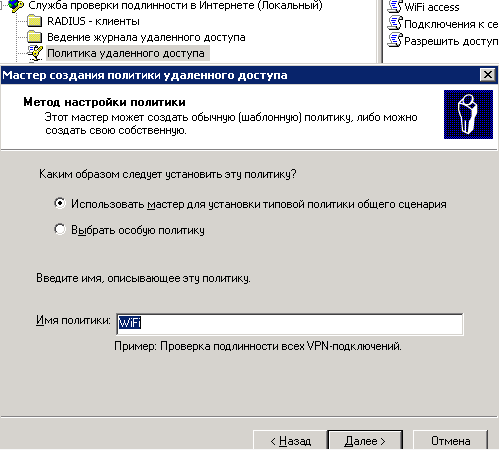

5. Создаем политику уделнного доступа

Далее выбрать "Беспроводной доступ" и "Разрешения группы". С "Разрешениями Группы" мне так больше нравится, чтобы только члены определенных групп могли пользоваться привилегией беспроводного доступа.

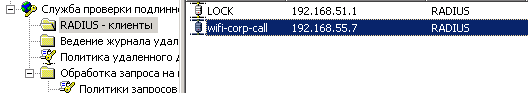

5. Добавить точку доступа как RADIUS клиент сервера

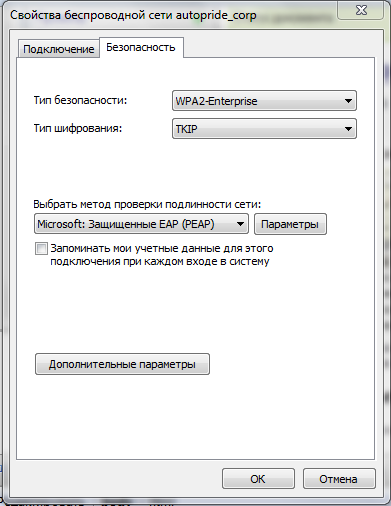

6. Настроить точку доступа как WPA2-Enterprise, в настройках RADIUS точки доступа указать адрес IAS сервера и (опционально, но желательно) разделяемый секрет RADIUS клиента и сервера.

Настройка клиента

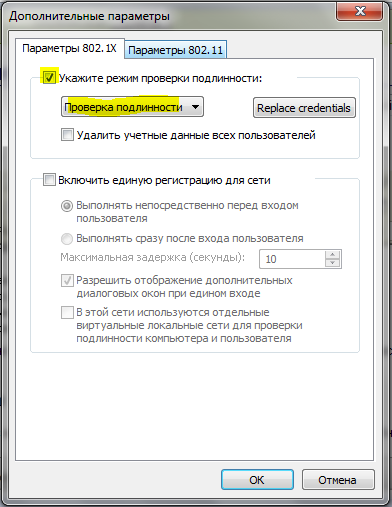

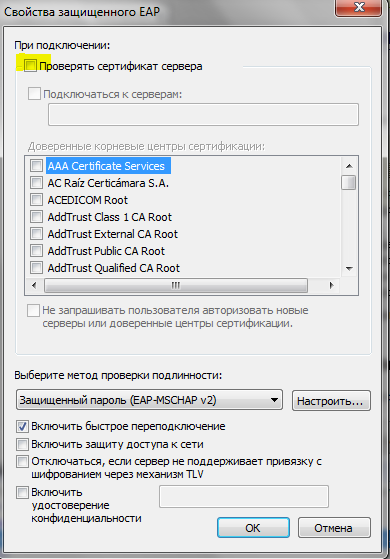

С клиентами на Андроиде и с компьютерави входящими в домен проблем вообще никаких, есть небольшие сложности с Windows не в домене. Так как комп не имеет корневого СА в домене, нужно выключить галку "Проверять сертификат сервера" и включить режим "проверки подлинности пользователя".